OpenSSH : SSH 鍵認証2018/11/02 |

|

クライアント用に秘密鍵、サーバー用に公開鍵を作成し、鍵ペアによる認証でログインできるようにします。

|

|

| [1] | 鍵ペアはユーザー各々で作成します。よって、鍵ペアを作成するユーザーでサーバー側にログインして作業します。 |

|

# 鍵ペア作成 [fedora@dlp ~]$ ssh-keygen -t ecdsa Generating public/private ecdsa key pair. Enter file in which to save the key (/home/fedora/.ssh/id_ecdsa): # 変更の必要がなければそのまま空Enter Created directory '/home/fedora/.ssh'. Enter passphrase (empty for no passphrase): # パスフレーズ設定 (ノーパス設定にする場合は空Enter) Enter same passphrase again: Your identification has been saved in /home/fedora/.ssh/id_ecdsa. Your public key has been saved in /home/fedora/.ssh/id_ecdsa.pub. The key fingerprint is: SHA256:cE5dP8aDaz8XHDWC/Nn93FGGXP9/TYKavnhgDqpwPnY fedora@dlp.srv.world The key's randomart image is: +---[ECDSA 256]---+ | . oo +o| | . + ++ *| | . o . o Oo+| | = *.=+| | S + .+*| | . o + . oB| |. . . + .o o =| | +o E .o. o.| | .o+ ..o. | +----[SHA256]-----+[fedora@dlp ~]$ ll ~/.ssh total 8 -rw-------. 1 fedora fedora 513 Nov 2 10:47 id_ecdsa -rw-r--r--. 1 fedora fedora 182 Nov 2 10:47 id_ecdsa.pub[fedora@dlp ~]$ mv ~/.ssh/id_ecdsa.pub ~/.ssh/authorized_keys |

| [2] | サーバー側で作成した秘密鍵をクライアント側にファイル転送すると、そのクライアントから対象サーバーに、鍵認証でログイン出来るようになります。 |

|

# サーバーで作成した秘密鍵を SCP で持ってくる [fedora@www ~]$ scp fedora@10.0.0.30:/home/fedora/.ssh/id_ecdsa ~/.ssh/ fedora@10.0.0.30's password: id_ecdsa ssh fedora@10.0.0.30 Enter passphrase for key '/home/fedora/.ssh/id_ecdsa': # 設定したパスフレーズ Last login: Tue May 7 19:16:49 2018 from www.srv.world [fedora@www ~]$ # ログインできた |

| [3] | なお、鍵認証にした場合、以下のように SSH サーバー側でパスワード認証を禁止すると、よりセキュアな環境とすることができます。 |

|

[root@dlp ~]#

vi /etc/ssh/sshd_config # 73行目:パスワード認証不可に変更 PasswordAuthentication no

systemctl restart sshd |

|

Windows クライアントからの SSH 鍵認証 #1

|

|

Windows クライアントから鍵認証方式でログインする場合の設定です。Putty を例にします。

事前に こちらを参考に、秘密鍵を Windows クライアントに転送しておいてください。

|

|

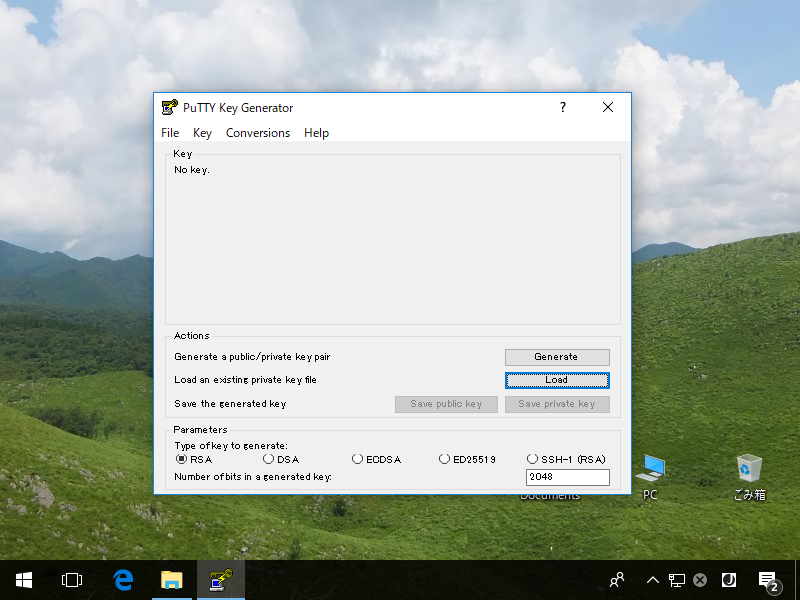

| [4] | Puttyの本家サイト より [Puttygen.exe] をダウンロードして [Putty.exe] と同じフォルダに保管し、実行します。ここで [Load] ボタンをクリックします。 |

|

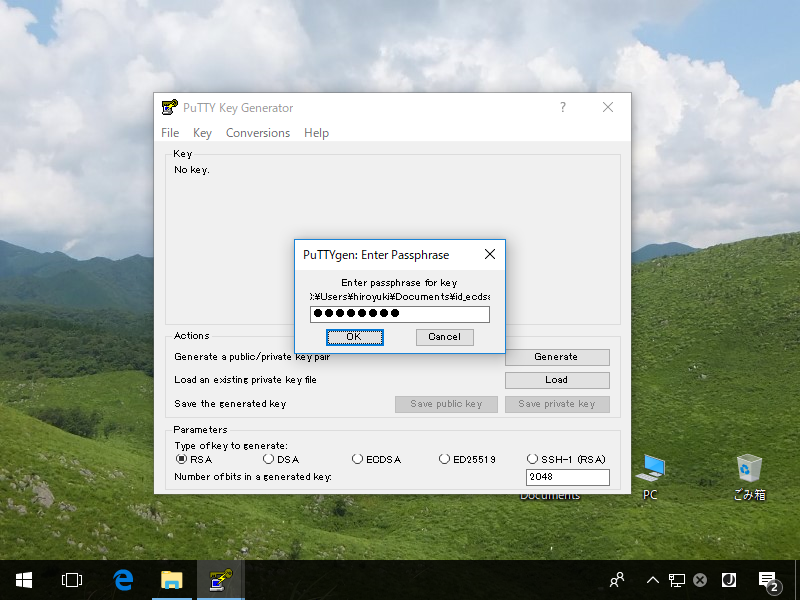

| [5] | 事前に SSH サーバーから転送しておいた秘密鍵を指定すると、パスフレーズを求められるので入力して応答します。(ノーパス設定の場合は不要です) |

|

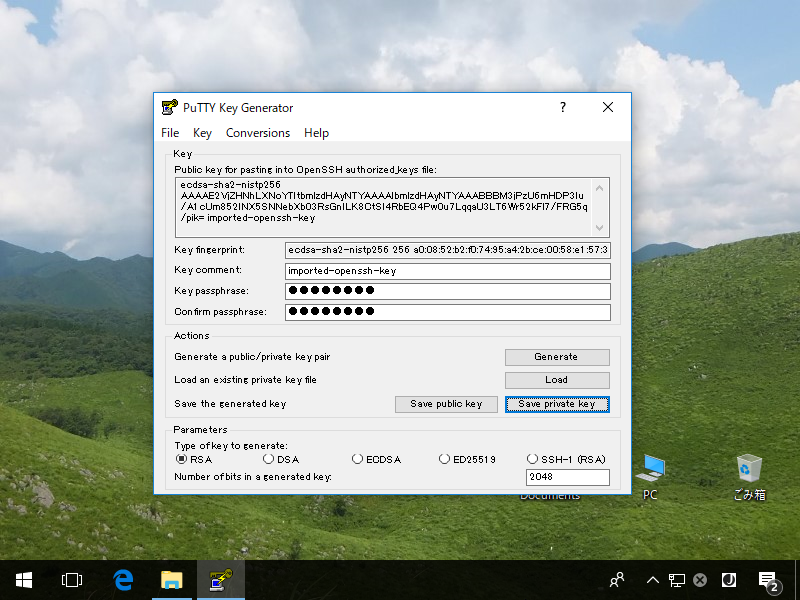

| [6] | パスフレーズでの応答が完了すると以下の画面になります。ここで [Save private key] をクリックして、任意のフォルダに任意の名前で保存します。 ここでは例として [private_key] という名前で [Putty.exe] と同じフォルダに保存します。 |

|

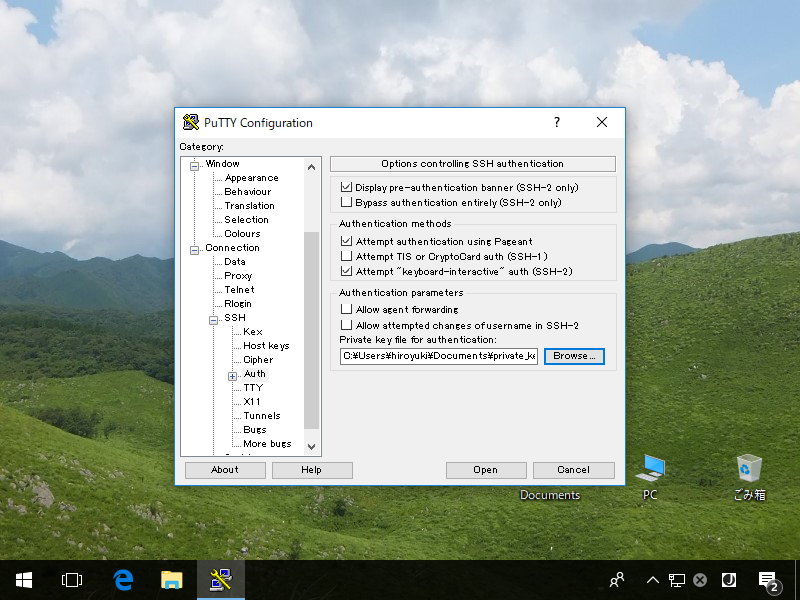

| [7] | Putty 本体を起動し、左メニューの [Connection] - [SSH] - [Auth] で、作成した [private_key] ファイルを選択します。 |

|

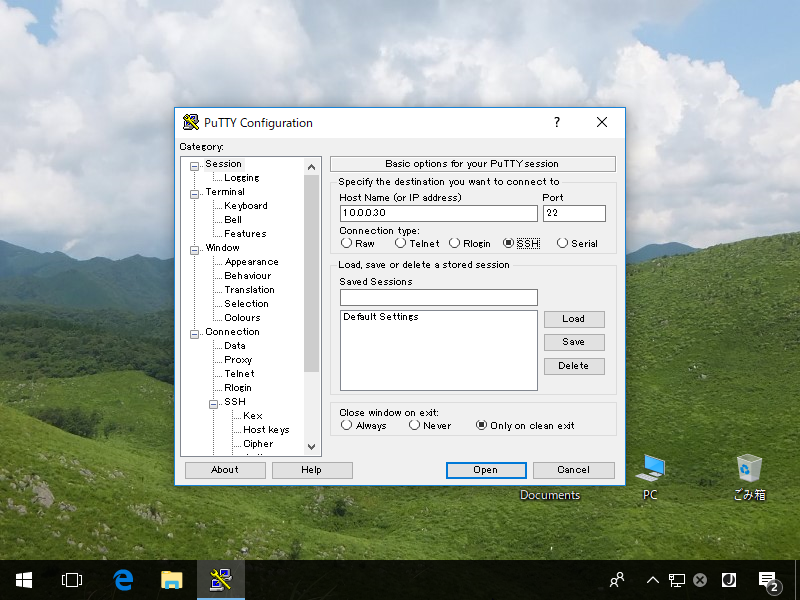

| [8] | 左メニューの [Session] に戻り、接続するホストの名前または IP アドレスを入力して、接続します。 |

|

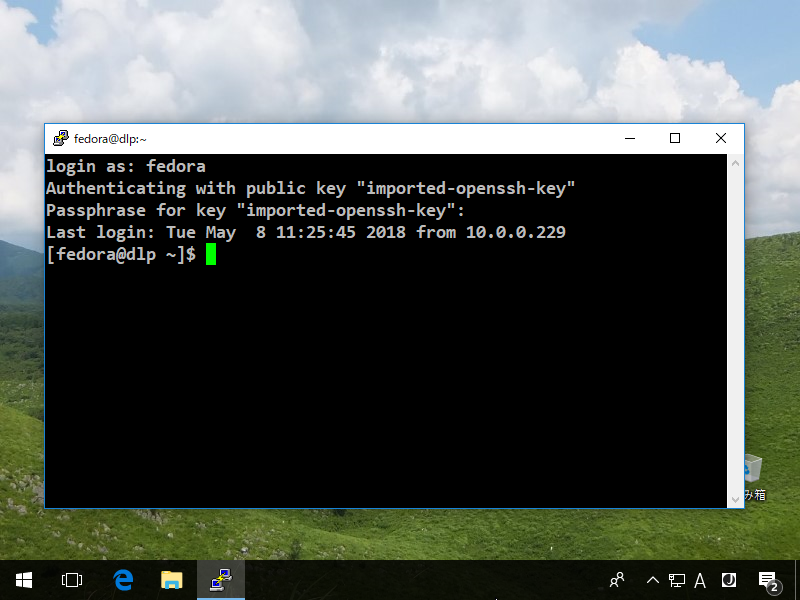

| [9] | 鍵を作成したユーザーでログインしようとすると、以下のようにパスフレーズを求められ、設定したパスフレーズを入力するとログインできます。 |

|

|

Windows クライアントからの SSH 鍵認証 #2

|

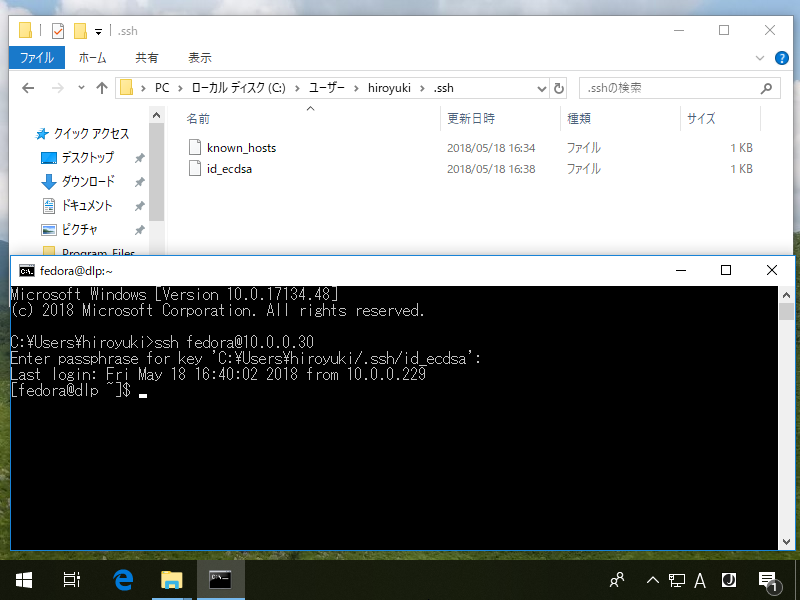

| [10] | こちらに記載の通り、Windows 10 バージョン 1803 以降の場合は OpenSSH クライアントが標準搭載されているため、Putty 等のクライアントソフトウェアを用意しなくとも、サーバー側で生成した鍵ペアの秘密鍵の方を Windows クライアントへ転送し、Windows 側でログオン中のユーザーディレクトリ配下の [.ssh] フォルダ内に秘密鍵を格納するのみで、鍵ペアでの認証が可能です。 |

|

関連コンテンツ