OKD 4 : Web コンソールへアクセスする2022/04/19 |

|

OKD 4 クラスターの Web コンソールへアクセスします。

当例では以下のような環境を例に OKD 4 クラスターを構成しています。

--------------+----------------+-----------------+--------------

|10.0.0.25 | |10.0.0.24

+-------------+-------------+ | +--------------+-------------+

| [mgr.okd4.srv.world] | | | [bootstrap.okd4.srv.world] |

| Manager Node | | | Bootstrap Node |

| DNS | | | |

| Nginx | | | |

+---------------------------+ | +----------------------------+

|

--------------+----------------+-----------------+--------------

|10.0.0.40 | |10.0.0.41

+-------------+-------------+ | +--------------+-------------+

| [master-0.okd4.srv.world] | | | [master-1.okd4.srv.world] |

| Control Plane#1 | | | Control Plane#2 |

| | | | |

| | | | |

+---------------------------+ | +----------------------------+

|

--------------+----------------+

|10.0.0.42

+-------------+-------------+

| [master-2.okd4.srv.world] |

| Control Plane#3 |

| |

| |

+---------------------------+

|

| [1] | Manager ノードでアクセスパスと認証情報を確認します。 当例の場合、[https://console-openshift-console.apps.okd4.srv.world] がアクセス先 URL になります。 |

|

[root@mgr ~]# oc get routes -A

NAMESPACE NAME HOST/PORT PATH SERVICES PORT TERMINATION WILDCARD

openshift-authentication oauth-openshift oauth-openshift.apps.okd4.srv.world oauth-openshift 6443 passthrough/Redirect None

openshift-console console console-openshift-console.apps.okd4.srv.world console https reencrypt/Redirect None

openshift-console downloads downloads-openshift-console.apps.okd4.srv.world downloads http edge/Redirect None

openshift-ingress-canary canary canary-openshift-ingress-canary.apps.okd4.srv.world ingress-canary 8080 edge/Redirect None

openshift-monitoring alertmanager-main alertmanager-main-openshift-monitoring.apps.okd4.srv.world /api alertmanager-main web reencrypt/Redirect None

openshift-monitoring grafana grafana-openshift-monitoring.apps.okd4.srv.world grafana https reencrypt/Redirect None

openshift-monitoring prometheus-k8s prometheus-k8s-openshift-monitoring.apps.okd4.srv.world prometheus-k8s web reencrypt/Redirect None

openshift-monitoring thanos-querier thanos-querier-openshift-monitoring.apps.okd4.srv.world /api thanos-querier web reencrypt/Redirect None

# [SERVICES] - [console] が該当

[root@mgr ~]# cat okd4/auth/kubeadmin-password aaaaa-bbbbb-ccccc-ddddd |

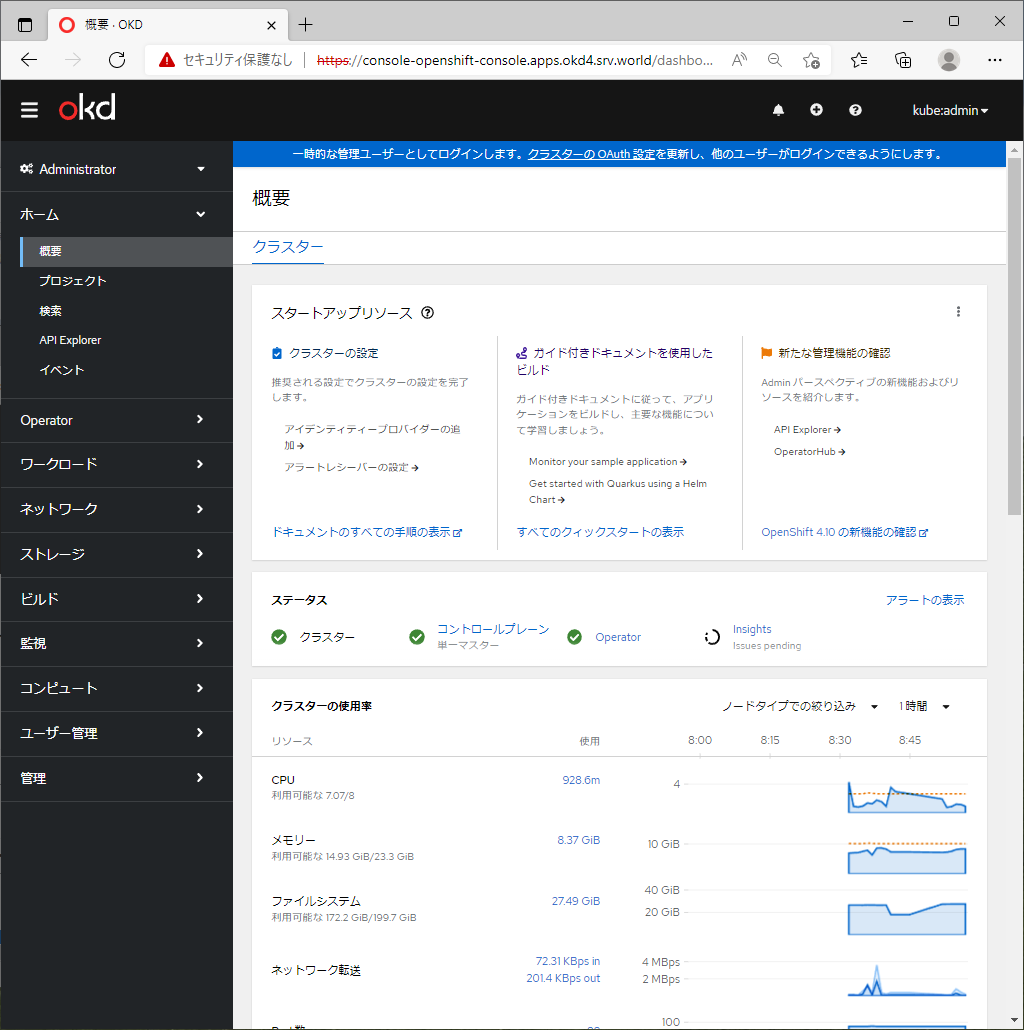

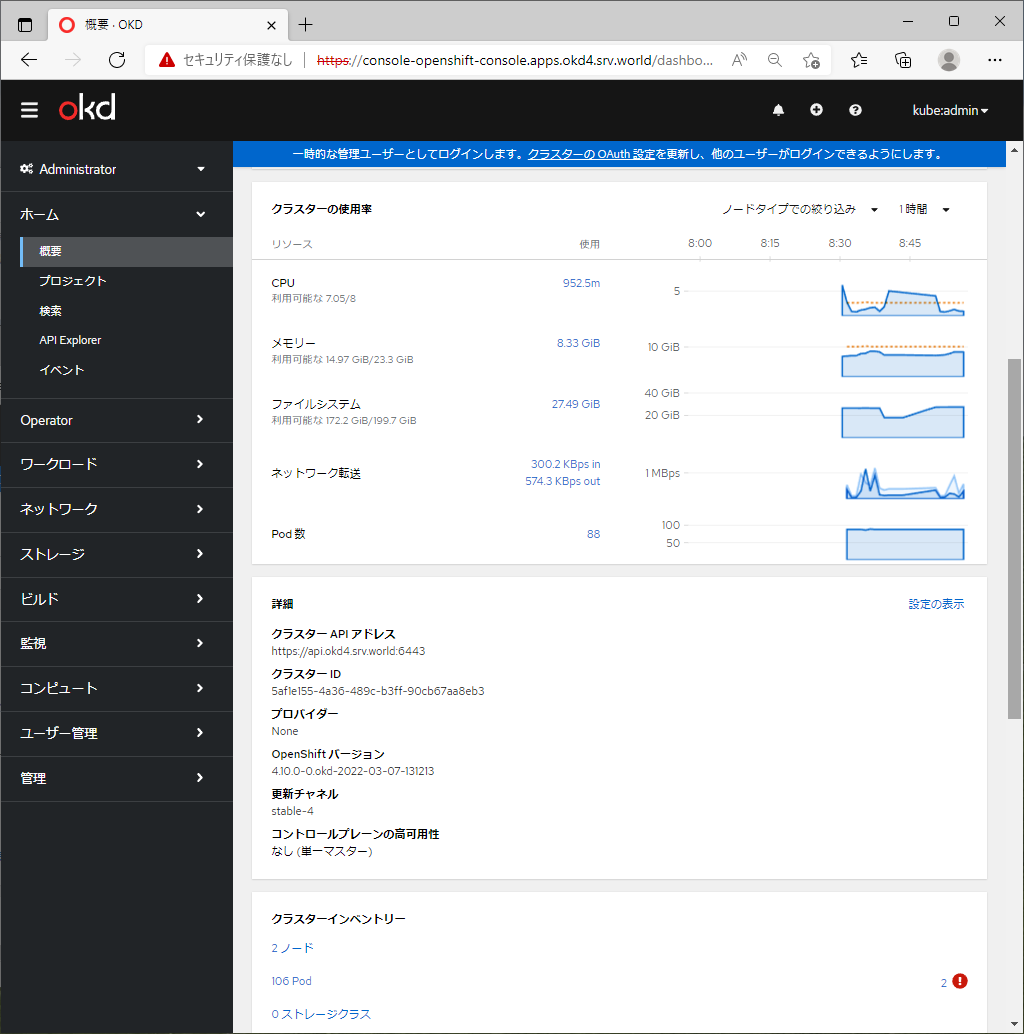

| [2] |

Manager ノードにデスクトップ環境インストール済みであれば、Manager ノード上で Web ブラウザーを起動すればアクセスできます。

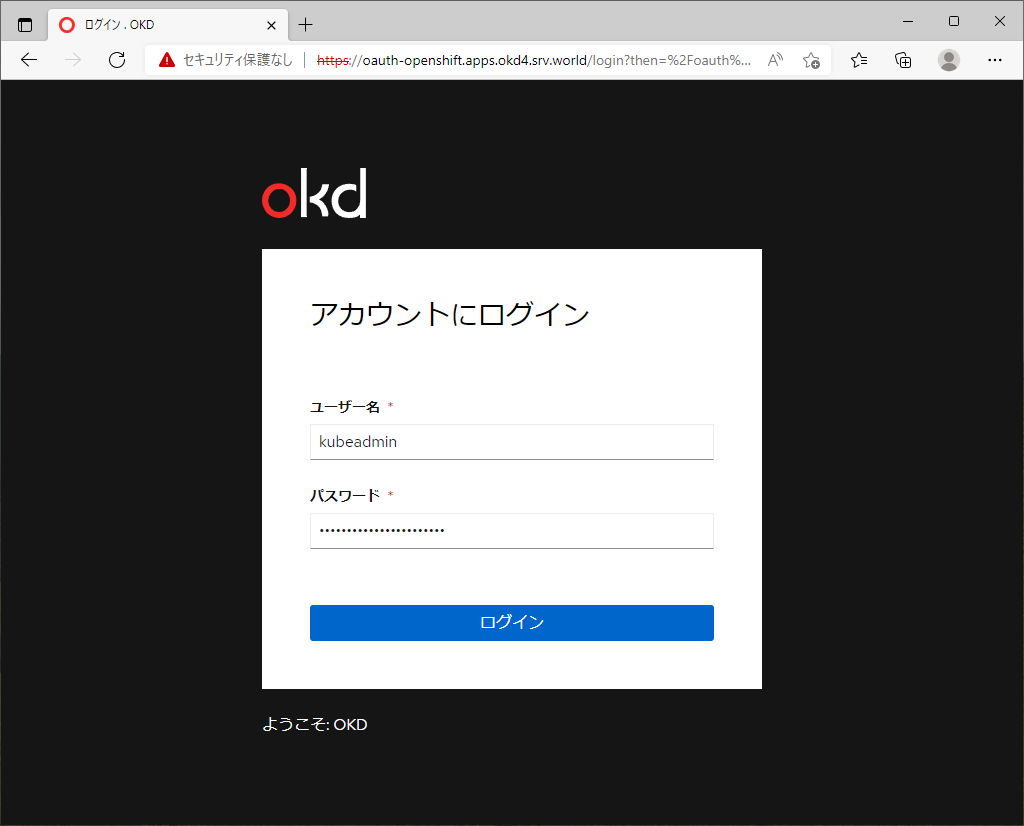

アクセスするとログイン画面が表示されます。その他のコンピューターであれば、DNS の参照先に Manager ノードを追加する、あるいは、 Manager ノードの DNS 設定と同様に名前解決可能なコンピューターであれば、アクセス可能です。 当例の場合だと、アクセスしたいクライアントコンピューターが [*.apps.okd4.srv.world] の名前をすべて [10.0.0.25] で解決できる必要があります。 ユーザー [kubeadmin], パスワードは [1] で確認したパスワードでログインできます。 |

|

|

|

関連コンテンツ