Kubernetes : डैशबोर्ड सक्षम करें2024/05/13 |

|

वेब यूआई पर Kubernetes क्लस्टर प्रबंधित करने के लिए डैशबोर्ड सक्षम करें।

यह उदाहरण निम्न प्रकार से पर्यावरण पर आधारित है।

-----------+---------------------------+--------------------------+------------

| | |

eth0|10.0.0.30 eth0|10.0.0.51 eth0|10.0.0.52

+----------+-----------+ +-----------+----------+ +-----------+----------+

| [ dlp.srv.world ] | | [ node01.srv.world ] | | [ node02.srv.world ] |

| Control Plane | | Worker Node | | Worker Node |

+----------------------+ +----------------------+ +----------------------+

|

| [1] | कंट्रोल प्लेन नोड पर डैशबोर्ड सक्षम करें। |

|

[root@dlp ~]# kubectl apply -f https://raw.githubusercontent.com/kubernetes/dashboard/v2.7.0/aio/deploy/recommended.yaml namespace/kubernetes-dashboard created serviceaccount/kubernetes-dashboard created service/kubernetes-dashboard created secret/kubernetes-dashboard-certs created secret/kubernetes-dashboard-csrf created secret/kubernetes-dashboard-key-holder created configmap/kubernetes-dashboard-settings created role.rbac.authorization.k8s.io/kubernetes-dashboard created clusterrole.rbac.authorization.k8s.io/kubernetes-dashboard created rolebinding.rbac.authorization.k8s.io/kubernetes-dashboard created clusterrolebinding.rbac.authorization.k8s.io/kubernetes-dashboard created deployment.apps/kubernetes-dashboard created service/dashboard-metrics-scraper created deployment.apps/dashboard-metrics-scraper created |

| [2] | डैशबोर्ड प्रबंधन के लिए एक खाता जोड़ें। |

|

[root@dlp ~]#

kubectl create serviceaccount -n kubernetes-dashboard admin-user serviceaccount/admin-user created

[root@dlp ~]#

vi rbac.yml # नया निर्माण apiVersion: rbac.authorization.k8s.io/v1 kind: ClusterRoleBinding metadata: name: admin-user roleRef: apiGroup: rbac.authorization.k8s.io kind: ClusterRole name: cluster-admin subjects: - kind: ServiceAccount name: admin-user namespace: kubernetes-dashboard

[root@dlp ~]#

kubectl apply -f rbac.yml clusterrolebinding.rbac.authorization.k8s.io/admin-user created # उपरोक्त खाते का सुरक्षा टोकन प्राप्त करें [root@dlp ~]# kubectl -n kubernetes-dashboard create token admin-user eyJhbGciOiJSUzI1Ni..... # kube-proxy चलाएँ [root@dlp ~]# kubectl proxy Starting to serve on 127.0.0.1:8001 # यदि अन्य क्लाइंट होस्ट से पहुंच है, तो पोर्ट-फ़ॉरवर्डिंग सेट करें [root@dlp ~]# kubectl port-forward -n kubernetes-dashboard service/kubernetes-dashboard --address 0.0.0.0 8443:443 Forwarding from 0.0.0.0:10443 -> 8443 |

| [3] |

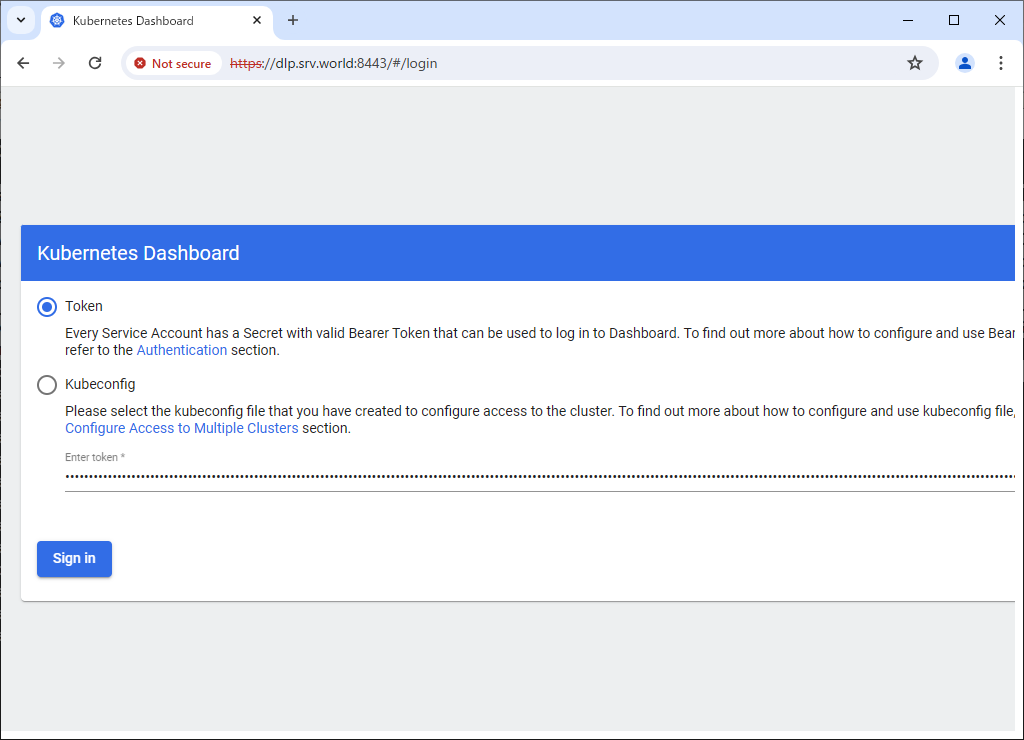

यदि आप [kubectl proxy] चलाते हैं, तो लोकलहोस्ट पर वेब ब्राउज़र के साथ नीचे दिए गए यूआरएल तक पहुंचें।

⇒ http://localhost:8001/api/v1/namespaces/kubernetes-dashboard/services/https:kubernetes-dashboard:/proxy/

यदि आप पोर्ट-फ़ॉरवर्डिंग सेट करते हैं, तो अपने स्थानीय नेटवर्क में क्लाइंट कंप्यूटर पर नीचे दिए गए यूआरएल तक पहुंचें।

⇒ https://(Control Plane Node Hostname or IP address):(setting port)/

निम्नलिखित फॉर्म प्रदर्शित करने के बाद, आपको [2] पर प्राप्त सुरक्षा टोकन को कॉपी करके [Enter token] अनुभाग में पेस्ट करें और [Sing In] बटन पर क्लिक करें।

|

|

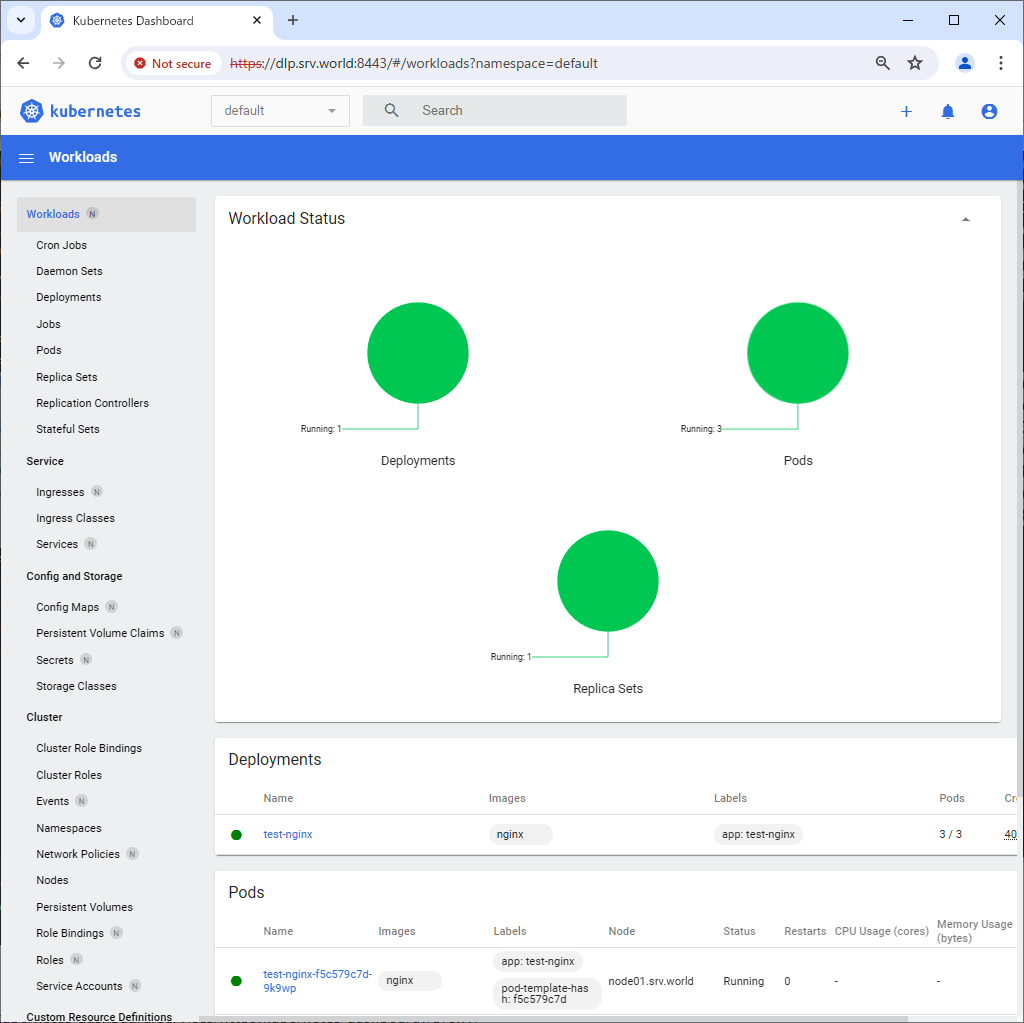

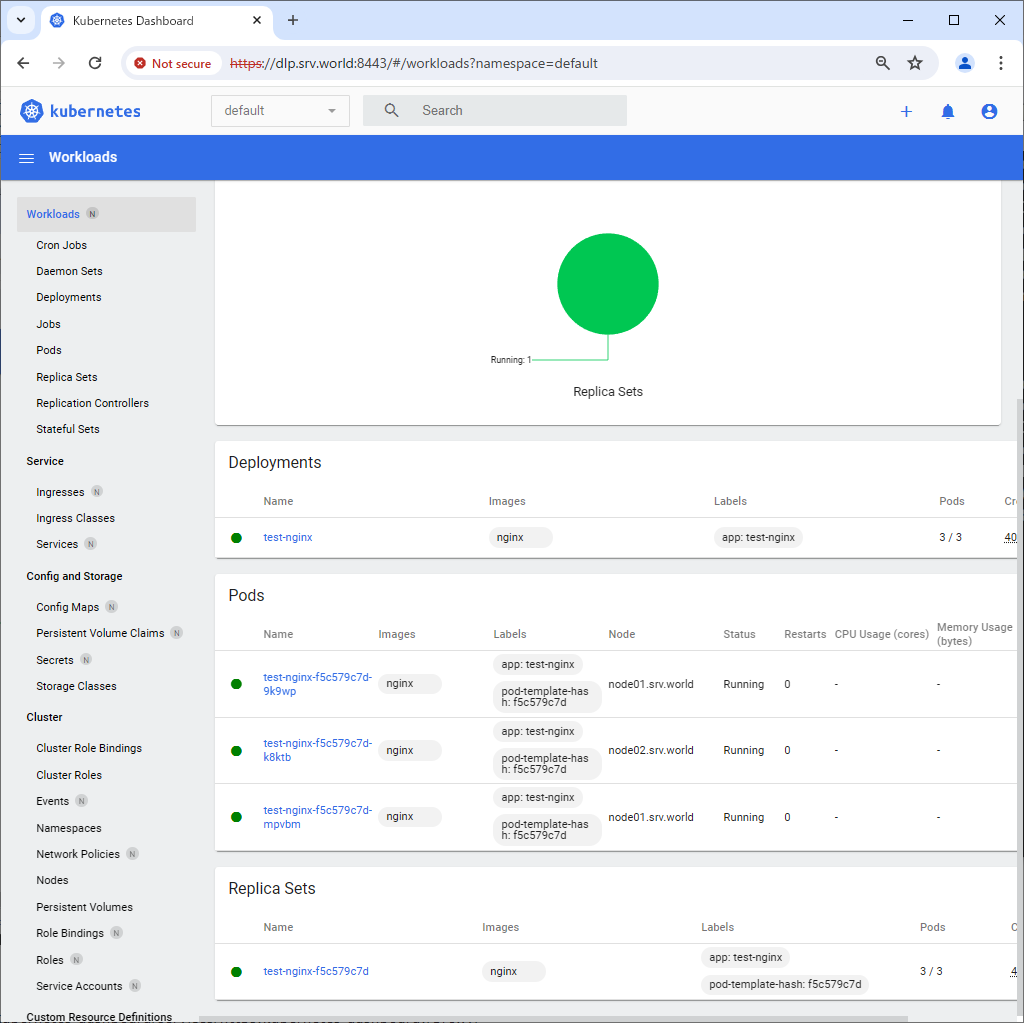

| [4] | प्रमाणीकरण सफलतापूर्वक पारित होने के बाद, Kubernetes क्लस्टर डैशबोर्ड प्रदर्शित होता है। |

|

|

मिलान सामग्री